En base a datos del Instituto Nacional de Ciberseguridad, en 2020 se registraron 130.000 ciberataques en España, con un aumento del 24% respecto al año anterior.

Según advierten los expertos en el campo, los hackers son grupos cada vez más “profesionalizados” que actúan desde cualquier parte del mundo, como China, Vietnam o Rusia.

La Agencia Europea de Ciberseguridad Enisa advierte de cuáles son las principales motivaciones de los ciberdelincuentes: ganancias monetarias, espionaje industrial y disrupción de sistemas.

El impacto en las compañías afectadas va mucho más allá de los gastos derivados de la inversión en proteger los sistemas. Lo más grave es el daño reputacional que sufren.

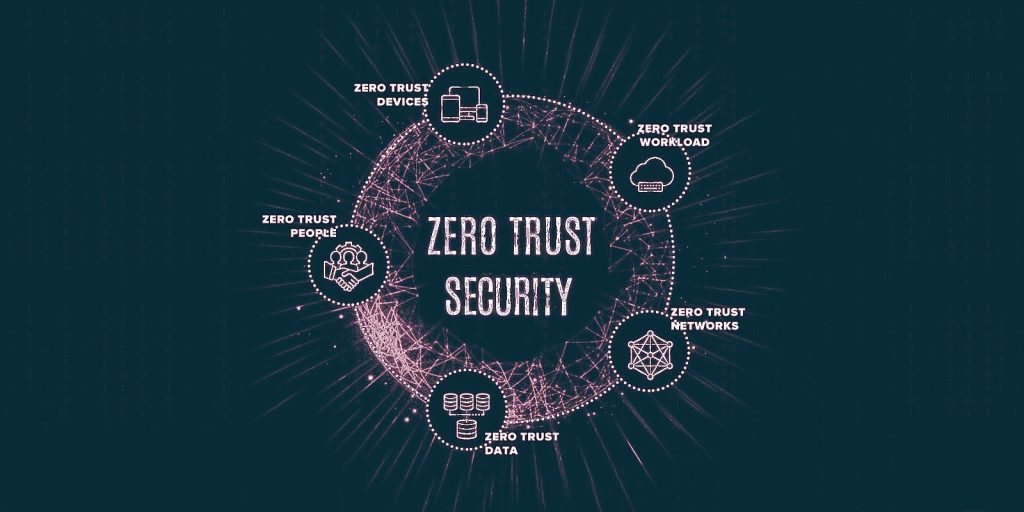

Es de especial interés conocer la filosofía de ciberseguridad Zero Trust, a través de la cual las organizaciones pueden identificar en tiempo real el origen del problema, visibilizar la actividad maliciosa, combatir el ataque y prevenir su propagación.

La pandemia del coronavirus ha tenido grandes implicaciones en el ámbito corporativo, especialmente en lo que a ciberseguridad se refiere. Existen una serie de “desafíos” vinculados con la “nueva normalidad” que provocan que muchas compañías, con independencia de su sector de actividad y tamaño, sufran ataques informáticos.

La filosofía de seguridad Zero Trust es un modelo muy sólido que se basa en la idea de reducir el riesgo para aumentar el control.

De lo que se trata es de identificar la fuente del problema para, a continuación, visibilizar la actividad maliciosa. Partiendo de esta base, las empresas pueden hacer frente al ataque y prevenir su propagación para minimizar los daños.

La estrategia tiene como principio un concepto básico: siempre verificar y nunca confiar. Por lo tanto, las organizaciones deben hacer uso de todos los recursos técnicos y humanos a su alcance para intentar estar un paso por delante de los hackers, sin importar el punto en el que interactúen.

Comienza asumiendo que la empresa ya está vulnerada. Cualquier tipo de conexión, acceso a la red o comunicación es un punto vulnerable que requiere de supervisión por parte de profesionales expertos. En el campo de la seguridad informática nunca se puede confiar en la forma como las personas se conectan a los equipos.

Hay que confirmar que efectivamente el usuario es quien dice ser para que su conexión no implique ningún riesgo y tenga las herramientas de seguridad que necesita a su alcance para poder acceder a la red.

Es una medida desaconsejada en base a la filosofía de ciberseguridad Zero Trust. La razón es que, de este modo el acceso estático, incapaz de comprender el contexto del usuario y los riesgos que su acceso conlleva. La conexión siempre debe estar basada en una lógica dinámica.

Para identificar la causa del problema, es necesario que el acceso del usuario tenga como base el contexto para entender en su totalidad la integridad de la conexión y garantizar el control de los recursos.

En un mundo globalizado, la protección de los recursos no puede seguir dependiendo de su ubicación. Para las compañías es fundamental que todos los usuarios puedan acceder de manera segura, sin importar si están en la empresa física o teletrabajando desde sus hogares.

La lógica de seguridad tradicional establece que hay que conectar primero y autenticar después. Sin embargo, en plena era digital es necesario dar un salto cualitativo. Hay que verificar al usuario, conocer el contexto en el que se encuentra, comprobar los permisos con los que cuenta y, si todo está correcto, permitir su ingreso.

No es necesario hacer una renovación tecnológica completa ni llevar a cabo una modificación de la infraestructura de la red para que el acceso sea seguro. En base a la filosofía de seguridad informática Zero Trust, lo que deben hacer las empresas es centrarse en el usuario para proteger la red y los archivos.

Todas las organizaciones deben realizar un análisis en profundidad para conocer cuáles son sus fortalezas y debilidades en lo relativo a la ciberseguridad.

Luego, siguiendo los principios de la filosofía Zero Trust, deben implementar el enfoque más sólido para prevenir posibles ataques. Se trata de la solución de protección más sólida que existe en la actualidad, razón por la cual es la más implementada en la industria.

Con un entorno Zero Trust, además de tener conocimiento y control de todos los datos, en caso de una brecha de seguridad, los equipos pueden detectar con suma precisión cuándo y de dónde se manipularon o robaron datos.

¿Eres un proveedor de soluciones TIC y quieres aparecer en este portal?

¿Eres una empresa y no encuentras lo que estás buscando?

Recibe, cada dos semanas, todas las novedades sobre las tecnologías de la información para empresas.

El Responsable del tratamiento de tus datos es la Cámara Oficial de Comercio, Industria y Servicios de Madrid (Q2873001H), que tratará los datos con la finalidad de gestionar tu suscripción y mantenerte informado de productos y servicios de esta Corporación. La legitimación para el tratamiento es el propio consentimiento del usuario y interés legítimo de la Cámara. No se cederán los datos personales a terceros, salvo obligación legal o indicación expresa. Puede ejercer los derechos de acceso, rectificación, cancelación y oposición, así como el ejercicio de otros derechos, remitiendo un correo electrónico a dpd@camaramadrid.com. Puedes consultar información adicional y detallada sobre la política de privacidad.